Con Số Báo Động Về Tấn Công An Ninh Mạng Việt Nam

Con Số Báo Động Về Tấn Công An Ninh Mạng Việt Nam

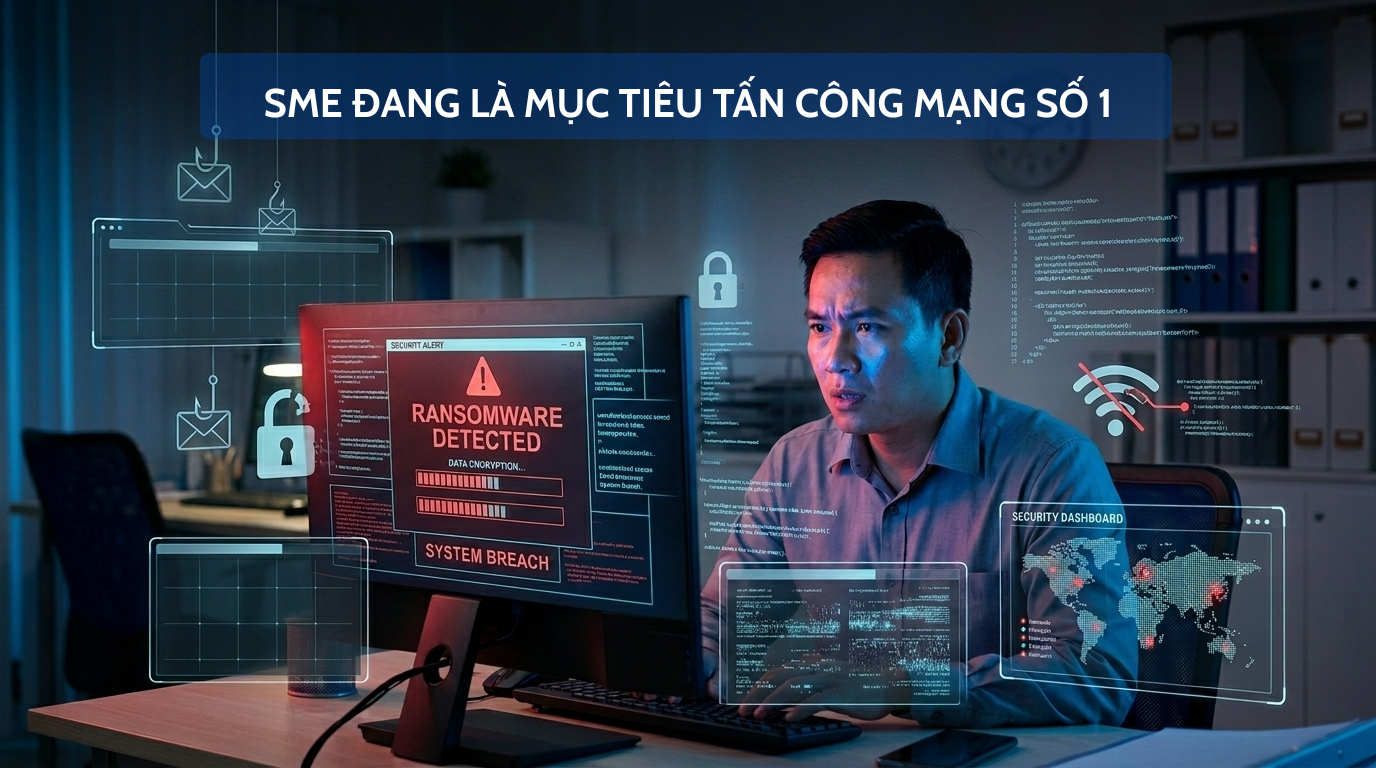

Việt Nam đang đứng trước làn sóng tấn công kỹ thuật số rất lớn. Mức độ nguy hiểm hiện ở mức cao nhất Đông Nam Á. Cụ thể là, chỉ riêng năm 2025, số vụ tấn công qua web đã vượt mốc 8,4 triệu vụ.

Trong bối cảnh này, các doanh nghiệp nhỏ và vừa (SME) đang trở thành “mồi ngon” cho tội phạm mạng. Nguyên nhân là do những lỗ hổng nghiêm trọng trong hệ thống phòng thủ. Đồng thời, nhận thức của nhân sự còn nhiều hạn chế.

Tại sao SME là mục tiêu ưa thích của Hacker trong năm 2026?

Trái với suy nghĩ của nhiều người, các chủ doanh nghiệp vẫn giữ tư duy chủ quan. Họ nghĩ công ty mình nhỏ nên hacker sẽ không để ý. Tuy nhiên, thực tế chứng minh ngược lại hoàn toàn. Tội phạm mạng chọn SME vì những lý do chiến thuật sau:

- Hệ thống phòng thủ mỏng: Hacker ưu tiên tấn công 100 doanh nghiệp SME có bảo mật yếu. Thay vì vậy, chúng sẽ mất thời gian nếu đánh vào tập đoàn lớn có hệ thống chặt chẽ.

- Điểm yếu từ chuỗi cung ứng: SME thường là đối tác trực tiếp của các công ty lớn. Do đó, tấn công SME giúp hacker tạo “cửa hậu” (backdoor). Từ đó, chúng dễ dàng xâm nhập vào hệ thống tổng.

- Sẵn sàng trả tiền chuộc: Bởi vì áp lực về dòng tiền rất lớn, các SME thường có xu hướng thỏa hiệp nhanh. Họ sẵn sàng trả tiền chuộc dữ liệu để duy trì kinh doanh

3 mối đe dọa an ninh mạng hàng đầu doanh nghiệp Việt cần lưu ý

Năm 2026 đánh dấu sự càn quét của trí tuệ nhân tạo (AI). Hơn thế nữa, các mô hình dịch vụ mã độc tống tiền ngày càng tinh vi hơn.

1. Ransomware thế hệ mới (RaaS)

Trước hết, mô hình Ransomware-as-a-Service (RaaS) đang bùng nổ mạnh mẽ. Định thức này cho phép tội phạm không có kỹ thuật cao vẫn tấn công mạng tinh vi.

Phương thức tống tiền đa tầng của hacker

Hacker liên tục đe dọa phát tán dữ liệu khách hàng nếu doanh nghiệp từ chối trả tiền. Đặc biệt là, chúng tập trung khóa các bản sao lưu (backup). Việc này nhằm triệt tiêu hoàn toàn khả năng khôi phục của đơn vị.

2. Tấn công sử dụng Deepfake và AI Agents

Mặt khác, sự nguy hiểm của AI nằm ở khả năng giả mạo hoàn hảo. Ví dụ như, công nghệ Deepfake giúp hacker tạo cuộc gọi video mạo danh lãnh đạo. Từ đó, chúng lừa nhân viên kế toán chuyển tiền gấp.

Sự nguy hiểm từ các AI Agents tự động

Bên cạnh đó, các AI Agents còn tự động phân tích lỗ hổng hệ thống. Từ đó, quy mô tấn công tự động tăng gấp nhiều lần so với trước đây

3. Lỗ hổng từ thiết bị IoT và chuỗi cung ứng

Cuối cùng, các thiết bị ngoại vi thường là những mắt xích yếu nhất. Các thiết bị này bao gồm Router, Camera giám sát hoặc cảm biến công nghiệp.

Nguy cơ mã độc nằm vùng trăm ngày

Do thiếu giải pháp bảo mật đầu cuối (EDR), hacker dễ dàng cài đặt mã độc. Sau đó, chúng sẽ nằm vùng thầm lặng trong hệ thống trung bình 197 ngày rồi mới ra tay.

Hậu quả thực tế khi tấn công thành công

Có thể thấy rằng, một cuộc tấn công mạng thành công luôn để lại hậu quả nặng nề cho doanh nghiệp:

Ngừng trệ vận hành và thiệt hại doanh thu từng giờ

Mọi hoạt động kinh doanh bị đình trệ. Kết quả là gây thiệt hại trực tiếp về doanh thu từng giờ (Downtime).

Khủng hoảng niềm tin và chi phí xử lý khổng lồ

Niềm tin của đối tác sẽ sụt giảm nghiêm trọng. Hệ lụy này xảy ra ngay khi dữ liệu bị rò rỉ công khai. Tóm lại, chi phí xử lý sự cố rất tốn kém. Con số này cao gấp nhiều lần so với chi phí đầu tư bảo mật bài bản ban đầu.

5 bước bảo vệ hệ thống doanh nghiệp SME ngay hôm nay

Để thích ứng với tình hình phức tạp, ITSS khuyến nghị lộ trình chiến thuật thực thi ngay:

Bước 1: Áp dụng mô hình Zero Trust kiểm soát truy cập

Không tin tưởng tuyệt đối bất kỳ thiết bị nào. Đồng thời, luôn yêu cầu xác thực đa lớp (MFA) trước khi truy cập mạng nội bộ.

Bước 2: Thiết lập hệ thống Backup dữ liệu biệt lập (Offline)

Đảm bảo có ít nhất một bản sao dữ liệu nằm ngoài mạng. Nhờ vào điều này, doanh nghiệp không bị ransomware “xóa trắng” khả năng phục hồi.

Bước 3: Đào tạo nhân sự xây dựng “lá chắn nhận thức”

Cập nhật liên tục các hình thức lừa đảo như deepfake, phishing hay bec. Chỉ cần mỗi tháng một buổi 30 phút để nâng cao cảnh giác cho đội ngũ.

Bước 4: Rà soát nghiêm ngặt thiết bị ngoại vi và bên thứ ba

Kiểm tra định kỳ các router, camera và cảm biến. Song song đó, thắt chặt quyền truy cập của đối tác theo nguyên tắc vừa đủ dùng.

Bước 5: Chuyển từ phòng thủ tĩnh sang giám sát chủ động

Thay vì chờ đợi cuộc tấn công xảy ra, doanh nghiệp nên dùng dịch vụ EDR/MDR. Giải pháp này giúp phát hiện sớm dấu hiệu xâm nhập ngay từ đầu.

Kết luận và khuyến nghị từ chuyên gia ITSS

Nói tóm lại, an ninh mạng là bài toán sống còn của nhà quản trị. Hơn nữa, Chính phủ đang quyết liệt nâng cao năng lực an toàn thông tin (Quyết định 515/QĐ-TTg). Vì vậy, chủ động bảo vệ tài sản số chính là bảo vệ tương lai doanh nghiệp.

ITSS cung cấp giải pháp bảo mật đạt chuẩn quốc tế ISO 27001. Chúng tôi giúp doanh nghiệp SME an tâm bứt phá.

Nhận gói đánh giá bảo mật hệ thống miễn phí:

📞 Hotline: 0946 797 368

🌐 Website: itss.vn

📍 Trụ sở chính : B20 TT19, Đường Nguyễn Sơn Hà, Văn Quán – Yên Phúc, Hà Đông, Hà Nội

📍Chi nhánh: 320 Lê Quang Định, Phường 11, Bình Lợi Trung, Hồ Chí Minh.

Đề xuất cho bạn

Bài viết liên quan

Thông tin bài viết luôn được cập nhật liên tục, bạn có thể Click vào đây để xem nhiều bài viết hơn